В тази статия разглеждаме уязвимостите, свързани с активирането на SQL Mail, и разглеждаме начини за заобикаляне на подобни проблеми със сигурността

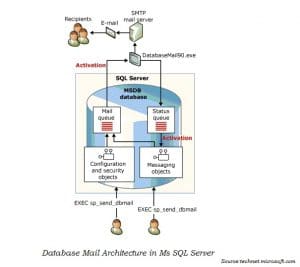

За потребителите на SQL е възможно активирането на имейл база данни за отговаряне на заявки към база данни, тъй като заявките се обработват от самата база данни. Въпреки това, минимално изискване за активиране на имейл база данни в приложението е да се стартира SQL Server с акаунт в домейн с достъп до привилегии на локален администратор. Въпреки това, един от недостатъците на използването на активирани по пощата SQL бази данни е, че всеки може да поиска данни, предмет на въведени ограничения, от системата под формата на заявка и ще получи информацията. Следователно ограничаването на количеството данни, които могат да бъдат получени, е важно. Друго важно нещо, което трябва да се отбележи за тази функция е, че Query не означава просто заявка само за четене, а всеки легитимен SQL оператор.

За потребителите на SQL е възможно активирането на имейл база данни за отговаряне на заявки към база данни, тъй като заявките се обработват от самата база данни. Въпреки това, минимално изискване за активиране на имейл база данни в приложението е да се стартира SQL Server с акаунт в домейн с достъп до привилегии на локален администратор. Въпреки това, един от недостатъците на използването на активирани по пощата SQL бази данни е, че всеки може да поиска данни, предмет на въведени ограничения, от системата под формата на заявка и ще получи информацията. Следователно ограничаването на количеството данни, които могат да бъдат получени, е важно. Друго важно нещо, което трябва да се отбележи за тази функция е, че Query не означава просто заявка само за четене, а всеки легитимен SQL оператор.

Малко от Мost Често срещани уязвимости SQL Server

- Тъй като не само разглежда заявката като заявка само за четене, но и валиден SQL оператор, потребителят може не само да я използва за получаване на информация, но и за обработка на команди за вмъкване, актуализиране, изтриване и създаване и модифициране на обекти.

- Подходът за отговор на подателя на функцията не прави никакви опити за проверка на заявителя или дори за проверка за необходимо разрешение. Можете обаче да предотвратите това да се случи, като активирате проверките за удостоверяване и оторизация за заявка за SQL поща, но това все още няма да гарантира никаква цялост или поверителност.

- Сигурността на функцията се управлява зле и се основава изцяло на невежеството на нарушителя. Следователно, интелигентен нарушител, с най-основните познания за пощенските акаунти, може да изпрати заявка, която да бъде внедрена в tarвземете база данни.

Как можете да запазите SQL Server Уязвимости на имейли в залива

Както вече споменахме, сигурността на функцията се управлява зле и въз основа на невежеството на нападателя, потребителят може буквално да се надява, че нападателят не е наясно с уязвимостите на системата. Това не свършва само тук, има много повече, което потребителят може само да желае – атакуващият не знае за внедрените и уязвими бази данни, акаунта, който може да се използва за поставяне на заявки и т.н. Всички бариери пред уязвимостите на функцията на пощенската база данни произтича от това колко не е наясно нападателят. Един от предложените съвети за защита на пощенската база данни от неоторизиран достъп е да нямате наистина очевидни имена за използваните акаунти. Нападателите могат просто да отгатнат привилегированите акаунти, ако са твърде очевидни. Друго нещо, което трябва да имате предвид, е, ако активирате пощата на множество бази данни; добавете отделни акаунти за всяка база данни. Не на последно място пазете a SQL Server инструмент за поправяне удобен за справяне със случаи на повреда на данни.

Както вече споменахме, сигурността на функцията се управлява зле и въз основа на невежеството на нападателя, потребителят може буквално да се надява, че нападателят не е наясно с уязвимостите на системата. Това не свършва само тук, има много повече, което потребителят може само да желае – атакуващият не знае за внедрените и уязвими бази данни, акаунта, който може да се използва за поставяне на заявки и т.н. Всички бариери пред уязвимостите на функцията на пощенската база данни произтича от това колко не е наясно нападателят. Един от предложените съвети за защита на пощенската база данни от неоторизиран достъп е да нямате наистина очевидни имена за използваните акаунти. Нападателите могат просто да отгатнат привилегированите акаунти, ако са твърде очевидни. Друго нещо, което трябва да имате предвид, е, ако активирате пощата на множество бази данни; добавете отделни акаунти за всяка база данни. Не на последно място пазете a SQL Server инструмент за поправяне удобен за справяне със случаи на повреда на данни.

Слово на внимание

SQL инжектирането е друга често срещана техника, използвана от хакерите за получаване на достъп до базата данни, тя използва метод проба и грешка, като използва уеб URL адреси за въвеждане на модификации и след това получаване на достъп до базата данни. Базата данни на SQL Mail в сравнение с SQL инжекциите е по-лесна за кракване и предпочитана повече от нападателите, не е толкова интензивна и отнема много време като SQL инжекциите, затова винаги се уверявайте, че вашите акаунти са защитени и удостоверяването и оторизацията на потребителя са активирани за функцията.

Въведение на автора:

Виктор Саймън е президент и председател на DataNumen, Inc., която е световен лидер в технологиите за възстановяване на данни, включително поправете повреда в accdb и sql софтуерни продукти за възстановяване. За повече информация посетете WWW.datanumen.com