Scopri i 12 migliori consigli per prevenire la corruzione del database Access. Risparmia tempo ed evita frustrazioni con queste pratiche essenziali di gestione dei file.

La corruzione del database può colpire il tuo sistema Access senza alcun preavviso e cancellare le preziose informazioni aziendali raccolte nel corso degli anni. Molte organizzazioni avrebbero potuto prevenire perdite di dati devastanti e costosi tempi di inattività attraverso misure preventive di base.

Il tuo database Access ha bisogno di una protezione significativa dalla corruzione, indipendentemente dal fatto che tu gestisca un database di piccole aziende o un sistema aziendale complesso. Il lato positivo? Pratiche intelligenti e routine di manutenzione regolari possono prevenire most problemi di corruzione del database.

Questo articolo delinea strategie comprovate che ti aiuteranno a salvaguardare il tuo database Access dalla corruzione. Imparerai tutto ciò che è necessario per proteggere le tue preziose informazioni, dalle tecniche di suddivisione del database alle pratiche di archiviazione efficaci.

Attenzione: Sebbene facciamo del nostro meglio per prevenire la corruzione del database, dobbiamo comunque mantenere un buon recupero accdb strumento per gestire le corruzioni quando si verificano:

1. Dividi il tuo database

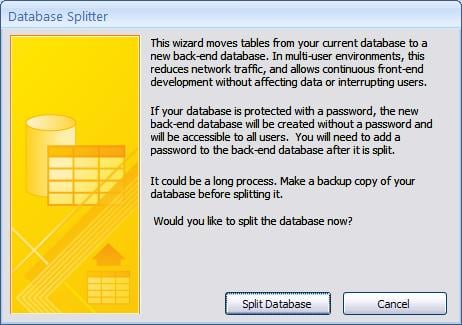

Il modo migliore per prevenire la corruzione del database Access consiste nel dividere il database in due parti: un front-end e un back-end. Questo approccio crea due contenitori specializzati che ospitano i componenti del database.

Questa configurazione funziona in modo semplice. Il database back-end memorizza solo tabelle di dati e il front-end contiene tutto il resto: moduli, query, report ed elementi dell'interfaccia. Il computer di ogni utente riceve una copia del front-end, mentre una cartella di rete condivisa hostè il back-end con i dati della tabella.

Supportiamo fermamente la suddivisione del database perché:

- Rischio di danneggiamento ridotto: i dati della tabella vengono spostati autonomamente sulla rete, il che riduce notevolmente il rischio di danneggiamento del database di Access durante i trasferimenti.

- BoostPrestazioni migliorate: gli utenti possono aprire moduli e report localmente sui propri computer senza traffico di rete aggiuntivo.

- Maggiore sicurezza: l'accesso diretto alle tabelle rimane limitato, il che riduce al minimo le eliminazioni accidentali e i rischi di furto di dati.

- Supporto multiutente migliorato: il database back-end supporta più utenti senza problemi di blocco esclusivo.

- Manutenzione più semplice: gli aggiornamenti delle applicazioni avvengono senza problemi, senza influire sui dati archiviati nel back-end.

La suddivisione del database è vantaggiosa anche per i sistemi monoutente come misura preventiva. La separazione dei dati dall'applicazione crea una struttura resiliente che resiste alla corruzione. La configurazione originale potrebbe richiedere più tempo, ma questa architettura ha protetto innumerevoli database dalla corruzione e dalla perdita di dati.

Si noti che per tutti gli utenti che lavorano con un database diviso sono essenziali autorizzazioni di rete adeguate e una connessione affidabile al file back-end.

2. Utilizzare il backend per memorizzare il temporary Tabella

TemporarLe tabelle y in Access possono aiutare e danneggiare allo stesso tempo. Le query rapide ne traggono vantaggio, ma un'archiviazione non corretta potrebbe danneggiare il database di Access. La salute del database dipende da quanto bene si gestiscono queste tempisticherare tabelle.

Queste pratiche ti aiuteranno a gestire il temporary tabelle migliori:

- Negozio Temporary Tabelle nel backend: il database del backend dovrebbe memorizzare il temporardati anziché memoria volatile. Questo metodo riduce i rischi di corruzione e fa funzionare meglio il tuo sistema.

- Implementa la pulizia automatica: il tuo sistema dovrebbe eliminare automaticamente il temporary dopo l'uso. Le dimensioni del database possono aumentare rapidamente a causa del tempo rimanenterary tabelle e rallentare tutto.

- Usa storage dedicato: una sezione backend separata per il temporari dati hanno senso. La tua organizzazione diventa migliore e la pulizia diventa più facile.

- Manutenzione regolare: eliminare il ritmo persistenterartavoli y durante la manutenzione programmata. Il momento migliore per farlo è durante le ore di punta per evitare interruzioni.

TemporarLe tabelle y funzionano meglio come storage di dati transitori. Il tuo database rimane snello e privo di corruzione quando segui queste linee guida. Le query complesse funzionano ancora perfettamente mantenendo tutto organizzato.

Questi tempirarle pratiche di gestione delle tabelle funzionano ancora meglio con un approccio di database diviso. Il tuo sistema diventa più resiliente e gestisce il temporari dati in modo efficiente senza compromettere l'integrità del database.

3. Evitare l'uso di campi memo

La corruzione del database Access spesso deriva da una fonte inaspettata: i campi memo. Il nostro team ha scoperto che c'era una grave vulnerabilità in questi campi. Mentre i campi memo semplificano l'archiviazione di grandi quantità di testo, possono mettere a rischio l'integrità del database.

Vorrei condividere con voi ciò che abbiamo imparato sui campi memo e perché necessitano di particolare attenzione:

- Rischio della struttura di stoccaggio

- I campi di testo regolari risiedono all'interno delle tabelle, ma i campi memo sono archiviati separatamente nel database

- Access utilizza i puntatori per trovare questi campi memo, il che aggiunge un altro potenziale punto di interruzione

- Vulnerabilità alla corruzione

- I puntatori corrotti possono mostrare dati spazzatura o simboli '#deleted'

- Il danneggiamento del campo memo potrebbe influire sull'intero database

- I dati effettivi del campo memo potrebbero essere lost per sempre, anche dopo le riparazioni

- Quando modifichi i dati del memo in Access, modifichi il codice VBA sottostante. Questa modifica altera la struttura del database e può potenzialmente corrompere il tuo database.

- Complicazioni di rete

- Il tuo database potrebbe interrompersi quando più utenti aggiungono dati ai campi memo contemporaneamente

- Qualsiasi problema di rete può danneggiare il sistema di puntamento

Ecco alcuni modi migliori per proteggere il tuo database:

- I campi di testo standard funzionano bene per contenuti più brevi (fino a 255 caratteri)

- I dati di testo di grandi dimensioni appartengono a tabelle separate con relazioni uno a uno

- Gli oggetti OLE potrebbero funzionare meglio per gestire una notevole quantità di testo archiviato

Dovresti memorizzare i campi memo in tabelle separate e collegarli alle tue tabelle principali se ne hai bisogno. Questa configurazione contiene eventuali problemi di corruzione e impedisce che si diffondano nel tuo database.

Tieni presente che prevenire i problemi è meglio che provare a riparare un database Access corrotto. Il modo in cui gestisci i campi memo gioca un ruolo fondamentale nel mantenere il tuo database sicuro.

4. Evitare di archiviare file immagine

Cercare di memorizzare file di immagini direttamente nel database di Access è come mettere un elefante in un'utilitaria. Puoi farlo, ma probabilmente non dovresti. Molti database finiscono per funzionare lentamente o per corrompersi a causa di immagini memorizzate in modo errato.

Vorrei condividere con voi alcuni suggerimenti testati per gestire le immagini nel database di Access:

- Memorizza le immagini nel file system

- Il file system del tuo computer o la cartella di rete condivisa funzionano meglio

- Il database dovrebbe contenere solo percorsi di file

- Il tuo database rimane snello e corre meno rischi di corruzione

- Implementare l'organizzazione intelligente dei file

- Imposta cartelle specifiche per archiviare le immagini

- Assegna un nome coerente ai tuoi file

- Esegui regolarmente il backup del database e delle cartelle delle immagini

- Rifletti sui vantaggi delle prestazioni

- L'archiviazione del file system ti fa risparmiare denaro

- Le immagini vengono caricate e recuperate più velocemente

- Le transazioni del database vengono eseguite in modo più fluido

- La tua raccolta di immagini può crescere senza problemi

Un semplice campo di testo nel tuo database per memorizzare i percorsi dei file fa al caso tuo. Questo mantiene il tuo database piccolo ma ti consente di trovare facilmente le immagini. Potresti memorizzare piccoli file come miniature o anteprime nel database, ma i file di immagini di grandi dimensioni dovrebbero rimanere fuori dal tuo database Access.

Importante: assicurati che i percorsi di rete rimangano stabili e disponibili per gli utenti che hanno bisogno delle immagini quando memorizzi i file nel sistema. Una manutenzione regolare del tuo database e del tuo file system aiuta a prevenire la corruzione e mantiene tutto in funzione senza problemi.

5. Usa Temporary Tabella per la generazione di query rapide

Il tuo database Access può subire notevoli sollecitazioni a causa di query complesse, che potrebbero portare a corruzione se non gestite correttamente. Query rapide con temporarLe tabelle y rappresentano un ottimo modo per mantenere in salute il tuo database e migliorarne le prestazioni.

Queste pratiche comprovate ti aiuteranno a usare il temporartabelle y in modo efficace nelle tue query:

- Crea un ritmo dedicatorare Tabelle

- Progettare tabelle specifiche per gestire calcoli intermedi

- Utilizzare le query di creazione tabella in modalità progettazione

- Nome temporartabelle y in modo coerente in modo da poterle gestire facilmente

- Ottimizzare le prestazioni delle query

- Memorizza i risultati di calcoli complessi in temporare tabelle

- Eliminare i calcoli ripetuti degli stessi dati

- Temporarle tabelle y funzionano meglio dei calcoli diretti per le query nidificate

- Gestire l'utilizzo delle risorse

- Costruisci il ritmorary tabelle per i dati a cui accedi frequentemente

- Rimuovi temporary tabelle una volta terminate le operazioni

- Il tuo temporarle tabelle dovrebbero rimanere piccole e focalizzate

- Implementare l'elaborazione intelligente

- TemporarLe tabelle y sono eccellenti fonti di dati per report complessi

- Genera report più velocemente con dati precompilati

- Lo schermo e i report mostreranno dati coerenti

Suggerimento: un temporarLa pipeline della tabella y funziona meglio per gestire più calcoli complessi. Questo metodo protegge il database Access dalla corruzione riducendo il carico sul motore JET e mantiene le prestazioni delle query al massimo.

Il tuo database ha bisogno di una pulizia regolare del temporary per evitare il rigonfiamento. Gli utenti segnalano prestazioni migliori quando combinano questo approccio con i nostri precedenti consigli sullo storage backend e sulla corretta suddivisione del database.

6. Disconnettersi sempre e chiudere l'accesso prima di spegnere il computer

Le procedure di arresto sicuro sono essenziali per prevenire la corruzione del database Access. Molti utenti hanno lost dati preziosi a causa di arresti di sistema impropri. Ecco come chiudere in modo sicuro il database di Access.

Questi comprovati passaggi di arresto proteggeranno il tuo database:

- Chiudi prima tutte le query attive

- Assicurati che tutte le query siano state completate

- Salva le modifiche ai tuoi moduli o report

- Esci correttamente dall'accesso

- Fare clic sulla scheda File e selezionare Chiudi

- Lascia che Access completi le sue operazioni di chiusura

- Non forzare mai la chiusura dell'accesso tramite Task Manager

- Gestisci connessioni esterne

- Chiudere tutte le connessioni aperte al database

- Assicurarsi che i file .ldb siano rimossi correttamente

- Lascia che le operazioni di rete terminino

- Protocollo di arresto del sistema

- Chiudere le altre applicazioni prima dell'arresto

- Evitare di arrestare durante l'elaborazione dei dati di Access

- Lascia che Windows completi le sue procedure di chiusura

Seguire questi passaggi di arresto riduce sostanzialmente i rischi di corruzione del database. Il tuo programma antivirus potrebbe interferire con la corretta chiusura del database, quindi disattivalo temporarily mentre lavori con Access. Salva il tuo lavoro prima di stareseguire qualsiasi sequenza di spegnimento.

7. Utilizzo di un condizionatore di potenza o di un UPS per il computer

La protezione dell'alimentazione svolge un ruolo fondamentale nel prevenire la corruzione del database Access, ma molti la trascurano. La nostra esperienza dimostra che proteggere il tuo database richiede più di semplici buone pratiche software: ètarcon l'alimentatore del tuo computer.

Ecco cosa devi sapere sulla protezione dell'alimentazione:

- Installare un sistema UPS

- Fornisce alimentazione di backup in caso di interruzioni

- Avrai tempo per chiudere correttamente i database

- I tuoi dati rimangono al sicuro durante le improvvise interruzioni di corrente

- Utilizzare un condizionatore di potenza

- Mantiene stabili i livelli di tensione

- Rimuove il rumore elettrico

- Il tuo sistema rimane protetto da sovratensioni e picchi

- Scegli l'attrezzatura giusta

- Scegli un UPS con una capacità della batteria sufficiente

- Assicurati che il tuo condizionatore di potenza si adatti alla tua configurazione

- Entrambi i dispositivi insieme offrono la massima protezione

I problemi legati all'alimentazione sono tra le principali cause di corruzione del database Access. Un buon sistema UPS ti fa guadagnare minuti preziosi per chiudere il tuo database in modo sicuro durante le interruzioni. Il tuo sistema riceve energia pulita e stabile da un condizionatore di potenza durante il normale funzionamento.

La tua migliore difesa consiste nel collegare il tuo computer tramite un UPS e un condizionatore di potenza. Questa strategia in due parti ti fornirà una protezione completa contro le minacce legate all'alimentazione che potrebbero danneggiare l'integrità del tuo database.

Nota che anche le migliori pratiche di database non possono impedire danni causati da improvvise perdite di potenza. Pensa a una protezione di potenza adeguata come a un'assicurazione per i tuoi preziosi dati.

8. Mantieni il tuo sistema Windows in salute

Un sistema Windows sano aiuta a prevenire la corruzione del database Access. Il tuo database funziona meglio quando mantieni il tuo sistema operativo in buone condizioni.

Ecco cosa devi fare per la manutenzione del tuo sistema:

- Rimuovere il software non necessario

- Sbarazzati delle app inutilizzate per evitare conflitti di risorse

- Mantieni il tuo sistema concentrato su ciò che è importante

- Eliminare i vecchi strumenti del database che potrebbero causare problemi

- Aggiorna software esistente

- Tieni aggiornato Windows

- Assicurati che il tuo antivirus sia aggiornato

- Aggiorna le unità di archiviazione e il firmware hardware

- Standardizzare i Service Pack

- Utilizzare le stesse versioni del service pack di Office su tutti i computer

- Mantenere coerenti le installazioni del service pack JET 4

- Non mischiare diverse versioni sulla tua rete

- Gestire lo spazio su disco

- Mantieni libero almeno il 20% dell'unità di sistema

- Risparmia abbastanza spazio per i file temporanei

- Pulisci regolarmente il disco per rimuovere i file spazzatura

Una buona manutenzione del sistema riduce sostanzialmente il rischio di corruzione del database Access. Queste pratiche creano una base stabile per le operazioni del database. Pianifica controlli regolari e ottimizza le risorse del sistema per migliorare le prestazioni del database.

Suggerimento: scegli una soluzione antivirus affidabile e tienila aggiornata. Questo protegge il tuo database dalle minacce, garantendo al contempo operazioni fluide.

9. Utilizzare il modo corretto per accedere al database in locale o in remoto

La salute e le prestazioni del tuo database dipendono molto dalla scelta dell'accesso locale o remoto. Fare la scelta giusta è un passaggio fondamentale per prevenire la corruzione del database Access.

9.1 Prova ad accedere al tuo database localmente quando puoi

L'accesso al database locale funziona meglio ed è più affidabile. Ecco i modi migliori per gestire l'accesso locale:

- Colloca le applicazioni: posiziona le parti dell'applicazione e del database sulla stessa macchina quando puoi

- Ottimizza le connessioni: scegli istruzioni SQL statiche invece di quelle dinamiche

- Gestisci le risorse: assicurati di avere memoria e potenza di elaborazione sufficienti

- Monitora le prestazioni: i controlli regolari ti aiutano a individuare i problemi in anticipo

9.2 Assicurati di avere una buona rete per l'accesso remoto al database

Per funzionare correttamente, l'accesso remoto necessita delle seguenti misure di sicurezza:

- Implementare l'autenticazione forte

- Usa autenticazione a più fattori (MFA)

- Impostare il controllo degli accessi basato sui ruoli

- Controllare spesso i permessi degli utenti

- Proteggi la tua connessione

- Utilizzare la crittografia SSL per tutte le connessioni remote

- Ottieni un servizio VPN affidabile

- Tieni d'occhio la stabilità della rete

Una soluzione Privileged Access Management (PAM) è un ottimo modo per gestire l'accesso remoto al database. Ti consente di vedere e controllare chi accede al tuo database, il che riduce il rischio di corruzione tramite accesso errato o non autorizzato.

Suggerimento: l'accesso remoto al database richiede una buona larghezza di banda e una connessione stabile. Questo aiuta a prevenire problemi di trasferimento dati che potrebbero danneggiare il database.

10. Impedire a più utenti di accedere contemporaneamente a un database

La corruzione del database spesso si verifica quando troppi utenti tentano l'accesso simultaneo. Microsoft Access impone limitazioni integrate sulle connessioni utente simultanee per una buona ragione. Per mantenere l'integrità dei dati e prevenire la corruzione, si consiglia di limitare l'accesso al database a un utente alla volta. Questo approccio monoutente garantisce il massimo livello di sicurezza e affidabilità dei dati.

11. Garantire la compatibilità hardware

L'esecuzione di versioni più recenti di Access su hardware obsoleto o incompatibile può causare la corruzione del database. Per prevenire questo problema, aggiorna l'hardware in modo che sia compatibile con la tua versione di Access o scegli una versione di Access che corrisponda alle specifiche del tuo sistema.

12. Pianificazione di backup regolari

I crash di sistema, in particolare nelle applicazioni di Windows Office, spesso causano la corruzione del database. Poche cose sono più frustranti che vedere ore di lavoro sul database svanire a causa di un guasto imprevisto del sistema. Sebbene i suggerimenti 7 e 8 possano ridurre al minimo i crash di sistema, potrebbero comunque verificarsi in modo imprevisto. Quindi è molto importante anche un programma di backup regolare, come di seguito:

- Impostare backup giornalieri durante i periodi di traffico intenso

- Conserva i tuoi backup su diverse unità fisiche

- Eseguire test di ripristino del backup ogni mese

13. Riparare il database di Access corrotto

Grazie ai suggerimenti di cui sopra, puoi ridurre al minimo la corruzione del database Access. Tuttavia, a volte potremmo comunque imbatterci in database corrotti, quindi è importante avere un potente Strumento di recupero dell'accesso a disposizione per gestire tali casi:

14. CONCLUSIONE

La corruzione del database può rovinare le tue operazioni aziendali. Ma c'è una buona notizia: puoi prevenirla con il giusto approccio di gestione e manutenzione. Molte organizzazioni hanno già protetto i loro preziosi dati usando queste strategie.

Ecco le principali misure preventive per proteggere i tuoi dati:

- Dividi il tuo database in componenti front-end e back-end

- Tempo di conservazionerartabelle y correttamente nel backend

- Evitare i campi memo quando possibile

- Mantieni i file delle immagini nel file system

- Usa il temporartabelle y per query complesse

- Seguire le corrette procedure di spegnimento

- Proteggi il tuo sistema con UPS e condizionamento dell'alimentazione

- Mantenere un ambiente Windows sano

- Scegli i metodi di accesso appropriati per il tuo database

Il tuo database ha bisogno di cure e attenzione costanti ai dettagli. Queste pratiche ridurranno notevolmente il rischio di corruzione e perdita di dati se le implementi regolarmente. Ogni misura preventiva funziona con le altre per creare un sistema di difesa affidabile per il tuo database Access.

Agisci e implementa queste misure protettive ora. Il futuro del tuo database dipende dai passaggi che adotti oggi per prevenire la corruzione.

Negli ultimi anni, il nostro team ha raccolto questi consigli di esperti per contribuire a prevenire la corruzione del database di Access:

- Monitorare le dimensioni del database

- Il tuo database dovrebbe rimanere sotto 1 GB per funzionare senza problemi

- Archiviare regolarmente i vecchi documenti

- Imposta tabelle collegate per i dati storici

- Implementare il controllo della versione

- Tieni traccia metodicamente delle modifiche al database

- Documentare tutte le modifiche

- Salva le versioni precedenti per rapidi rollback

- Configurazione di rete

- Regolare correttamente i valori di timeout

- Abilita la riconnessione automatica

- Eseguire database su server dedicati

- Programma di manutenzione regolare

- Eseguire settimanalmente gli strumenti di compattazione e riparazione

- Aggiorna le tue statistiche mensilmente

- Cercare problemi di progettazione ogni trimestre

Il tuo piano di manutenzione del database dovrebbe includere la documentazione di queste misure preventive. I team che seguono queste strategie tra le nostre precedenti raccomandazioni hanno sostanzialmente meno problemi di corruzione del database Access.

Suggerimento: una dashboard di monitoraggio dello stato del database potrebbe aiutare a tenere traccia automaticamente di queste metriche.

Riferimenti:

Introduzione dell'autore:

Vivian Stevens è un'esperta di recupero dati in DataNumen, Inc., che è il leader mondiale nelle tecnologie di recupero dati, tra cui recupero mdf ed eccellere prodotti software di recupero. Per maggiori informazioni visita www.datanumen.com