1. Einleitung

Im heutigen schnell voranschreitenden digitalen Zeitalter ist die Notwendigkeit, elektronische Daten zu verstehen, zu untersuchen und zu sichern, wichtiger denn je. Betreten Sie den Bereich der Computerforensik, einer Spezialdisziplin, die eine wesentliche Rolle bei der Extraktion wertvoller Informationen aus verschiedenen digitalen Quellen spielt. Die Technologie ist für die Lösung einer Vielzahl von Fällen von entscheidender Bedeutung, angefangen von Unternehmensspionage zu strafrechtlichen Ermittlungen.

Die Bedeutung der Computerforensik beschränkt sich nicht nur auf den juristischen Bereich; Es handelt sich um ein multidisziplinäres Fachgebiet, dessen Wurzeln in der Unternehmensführung, der Cybersicherheit und sogar im Privatsektor für persönliche Angelegenheiten liegen. Ob es darum geht, Cyberkriminelle aufzuspüren, Unternehmensvermögen zu schützen oder Bewahrung wichtiger DatenDie Computerforensik bietet eine Reihe von Lösungen, die auf moderne Herausforderungen zugeschnitten sind.

Da sich das Fachgebiet mit neuen Methoden, Werkzeugen und ethischen Überlegungen weiterentwickelt, wird ein umfassendes Verständnis unabdingbar. Dieser Artikel soll als umfassende Einführung in die Computerforensik-Technologie dienen und deren Definition, Geschichte, Bedeutung in verschiedenen Bereichen, Prinzipien, Methoden, Arten digitaler Beweise, rechtliche Aspekte und vieles mehr behandeln.

Tauchen Sie mit uns tiefer in diese faszinierende Welt ein und beleuchten Sie die entscheidenden Komponenten, die Computerforensik zu einem unverzichtbaren Werkzeug in unserer digitalen Gesellschaft machen. Ganz gleich, ob Sie ein Strafverfolgungsbeamter, ein Cybersicherheitsexperte oder einfach nur eine interessierte Einzelperson sind, es gibt für jeden etwas zu lernen.

2. Definition von Computerforensik

Computerforensik, oft auch als digitale Forensik bezeichnet, ist die Praxis, elektronische Beweise auf rechtlich zulässige Weise zu sammeln, zu analysieren und aufzubewahren. Im Kern zielt die Disziplin darauf ab, einen digitalen Tatort zu rekonstruieren und das Verständnis für das „Was, Wann, Wie und Von wem“ in Bezug auf fragwürdige oder illegale Aktivitäten mit digitalen Systemen zu erleichtern. Zu den Hauptzielen gehören die Festlegung von Zeitplänen und die Wiederherstellung von lost Daten und Bereitstellung substanzieller Beweise für Gerichtsverfahren.

Beispielsweise hat ein Krimineller eine Lösegeld-E-Mail in Outlook gelöscht. Die Polizei kann gebrauchen DataNumen Outlook Repair um diese E-Mail wiederherzustellen und als Beweismittel vor Gericht zu verwenden.

In der Praxis ist Computerforensik häufig die Methode der Wahl, um digitalen Betrug, unbefugten Datenzugriff und verschiedene Arten von Betrug zu untersuchen Cyber-Kriminalität. Es beschränkt sich nicht nur auf Computer, sondern erstreckt sich auch auf andere digitale Geräte wie Smartphones, Tablets und sogar Cloud-Speicherdienste und spiegelt die Vielfalt und Komplexität moderner Technologie wider.

Aber Computerforensik ist nicht nur ein reaktives Werkzeug; Es verfügt auch über proaktive Anwendungen. Beispielsweise setzen Unternehmen forensische Techniken ein, um die Schwachstellen ihres Netzwerks zu testen und so vorbeugende Maßnahmen zu ergreifen, um künftige Sicherheitsverletzungen zu verhindern. Diese proaktiven Maßnahmen zeigen, wie tief die Computerforensik in verschiedenen Aspekten des digitalen Lebens verankert und unverzichtbar ist.

Zusammenfassend lässt sich sagen, dass Computerforensik einen systematischen Ansatz bietet, um tief in elektronische Geräte und Netzwerke einzudringen, um aussagekräftige Informationen zu extrahieren, sei es zur Aufklärung eines Verbrechens, zum Schutz einer Organisation oder sogar zum Schutz einzelner Benutzer. Es verbindet Technologie mit rechtlichen Verfahren und ist damit ein Eckpfeiler moderner Ermittlungsmethoden.

3. Geschichte und Entwicklung der Computerforensik

Der Bereich der Computerforensik hat eine faszinierende Entwicklung erlebt, die den Aufstieg und die Verbreitung der Technologie selbst widerspiegelt. Die Disziplin entstand in den späten 1970er und frühen 1980er JahrentarMit der zunehmenden Verbreitung von Computern und dem damit einhergehenden Aufkommen von Straftaten im Zusammenhang mit digitalen Geräten nahm diese Form Gestalt an. Strafverfolgungsbehörden Bald erkannte er den Bedarf an Spezialkenntnissen für den Umgang mit elektronischen Beweismitteln, was zur Formalisierung der Computerforensik als eigenständiges Fachgebiet führte.

In den 1990er Jahren erlangte die Computerforensik mit der Verbreitung des Internets eine beispiellose Bedeutung. Cyberkriminalität wie Hacking, Identitätsdiebstahl und Online-Betrug nehmen zu und erfordern robuste forensische Methoden, um diese Probleme zu untersuchen und zu entschärfen. Mit der Weiterentwicklung der Softwaresysteme entwickelten sich auch forensische Tools, Techniken und Best Practices, was zur Entwicklung spezialisierter Software für die Datenwiederherstellung, -analyse und -berichterstattung führte.

Die frühen 2000er Jahre markierten mit dem Aufkommen mobiler Computer und Smartphones eine weitere entscheidende Zeit. Plötzlich ging es bei der Computerforensik nicht mehr nur um Desktops oder Großrechner; Die Ermittler mussten ihre Fähigkeiten anpassen, um mobile Geräte, Cloud-Speicher usw. einzubeziehen IoT-Geräte. Das Gebiet nahm an Umfang und Komplexität zu und erforderte neue Ansätze und Werkzeuge, um mit diesem breiteren Spektrum elektronischer Beweismittel umzugehen.

In der Neuzeit erleben wir die Integration künstlicher Intelligenz und maschineller Lerntechniken in die Computerforensik. Diese Technologien helfen bei der Datenanalyse, Mustererkennung, und sogar prädiktive Forensik, die darauf abzielt, potenzielle zukünftige Aktivitäten basierend auf vergangenem Verhalten vorherzusagen. Während wir tiefer in das Zeitalter von Big Data, Cybersicherheit und vernetzten Geräten vordringen, wird die Rolle der Computerforensik immer weiter zunehmen und zu einem immer integraleren Bestandteil unserer digitalen Welt werden.

4. Schlüsseltechniken und Methoden in der Computerforensik

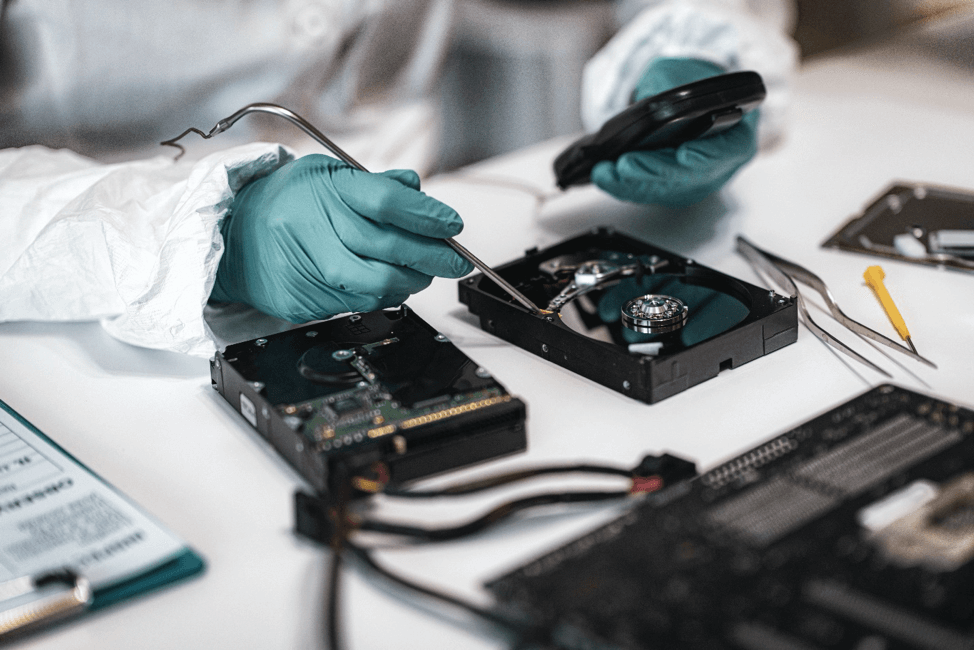

In der Computerforensik werden unterschiedliche Techniken und Methoden eingesetzt, um zuverlässige und rechtlich zulässige Ergebnisse zu erzielen. Einer der Foremost Techniken sind die Datenerfassung, also der Prozess der Sammlung digitaler Beweise aus verschiedenen Quellen. Dabei werden nicht nur Dateien kopiert, sondern oft auch ein Bit-für-Bit-Abbild des Speichermediums erstellt, sodass auch gelöschte oder versteckte Daten analysiert werden können. Richtig Chain-of-Custody In dieser Phase sind Verfahren unerlässlich, um die Integrität der Beweise zu wahren.

Ein weiterer wichtiger Bereich ist die Datenanalyse, die in mehrere Teilprozesse wie Dateiartefaktanalyse, Netzwerkverkehrsuntersuchung und Zeitachsenanalyse unterteilt werden kann. Forensische Experten verwenden spezielle Softwaretools, um große Datenmengen zu sichten, relevante Beweise zu identifizieren und Zeitpläne festzulegen. In dieser Phase werden häufig verschiedene Dateiformate analysiert, verschlüsselte Daten entschlüsselt und sogar fragmentierte Daten rekonstruiert, um ein klareres Bild der untersuchten Aktivitäten zu erhalten.

Auch die Datenwiederherstellung ist ein wesentlicher Aspekt, insbesondere beim Umgang mit gelöschten oder verschlüsselten Dateien. Durch verschiedene Techniken wie z Datei schnitzen und Data Scraping können Ermittler wichtige Informationen abrufen, die andernfalls als l angesehen worden wärenost. Dieser Prozess ist oft von entscheidender Bedeutung in Fällen von Betrug, Informationsdiebstahl oder anderen kriminellen Aktivitäten, bei denen Beweise absichtlich gelöscht wurden. DataNumen SQL Recovery wird häufig bei der Genesung eingesetzt SQL Server Datenbanken, die von Kriminellen dauerhaft gelöscht werden.

Das letzte Puzzleteil ist die Berichterstattung und Dokumentation. Dabei geht es darum, alle Erkenntnisse kohärent und strukturiert für die Präsentation vor Gericht oder anderen rechtlichen Gremien zusammenzustellen. Dabei liegt der Fokus nicht nur auf den technischen Details, sondern auch darauf, die Informationen für nicht-technische Interessengruppen wie Anwälte, Richter und Geschworene verständlich zu machen. Eine ordnungsgemäße Dokumentation stellt sicher, dass die Beweise nicht nur korrekt, sondern auch rechtlich zulässig sind, was über den Erfolg oder Misserfolg eines Falles entscheiden kann.

5. Der Unterschied zwischen Computerforensik und E-Discovery

Der Schwerpunkt der Computerforensik liegt auf der Identifizierung, Aufbewahrung, Extraktion und Dokumentation elektronischer Beweismittel, häufig für Straf- oder Zivilverfahren. Forensiker analysieren Daten auf binärer Ebene und sind in der Lage, Informationen abzurufen, selbst wenn sie gelöscht oder geändert wurden. Sie zielen darauf ab, eine Überwachungskette für die elektronischen Beweismittel einzurichten, um sicherzustellen, dass diese vor Gericht zulässig sind. In der Computerforensik eingesetzte Techniken können in die Tiefen eines Computersystems vordringen und ermitteln, wie Daten erstellt, geändert oder gelöscht wurden.

E-Discovery hingegen ist eine weitreichendere Praxis, die üblicherweise im Rahmen von Rechtsstreitigkeiten zum Einsatz kommt, jedoch nicht auf rechtliche Ermittlungen beschränkt ist. Bei E-Discovery geht es darum, elektronisch gespeicherte Informationen (ESI) wie E-Mails, Dokumente, Datenbanken, Voicemails usw. zu identifizieren, zu sammeln und zu erstellen, die für einen Rechtsfall relevant sind. Im Gegensatz zu Forensik-Experten befassen sich E-Discovery-Experten in der Regel nicht mit der detaillierten Analyse, wie und warum die Daten erstellt wurden. Ihr Hauptaugenmerk liegt darauf, sicherzustellen, dass relevante Informationen abrufbar und so organisiert sind, dass sie für Gerichtsverfahren überprüft werden können.

Ein weiterer wesentlicher Unterschied liegt im Arbeitsumfang. Computerforensik ist normalerweise mehr tarerhalten, wobei der Schwerpunkt auf bestimmten Vorfällen oder Datenpunkten liegt. Bei E-Discovery handelt es sich jedoch häufig um große Datenmengen und einen größeren Umfang, sodass häufig gesetzliche Anforderungen an die Informationsverwaltung und -aufbewahrung eingehalten werden müssen.

Zusammenfassend lässt sich sagen, dass sowohl Computerforensik als auch E-Discovery darauf abzielen, elektronische Informationen abzurufen und zu analysieren, ihre Ansätze, Ziele und Anwendungsbereiche unterscheiden sich jedoch erheblich. Für eine wirksame Vorgehensweise ist es entscheidend zu wissen, welcher Ansatz für eine bestimmte Situation geeigneter ist Datenmanagement und Rechtskonformität.

6. Ethische und rechtliche Überlegungen in der Computerforensik

Ethische und rechtliche Überlegungen bilden das Rückgrat jeder computerforensischen Untersuchung. Die Einhaltung rechtlicher Rahmenbedingungen ist nicht nur eine Option, sondern eine Notwendigkeit. Die Nichteinhaltung gesetzlicher Richtlinien kann zur Ungültigkeit von Beweismitteln führen, wodurch der gesamte forensische Prozess vor Gericht unbrauchbar wird. Einhaltung von Gesetzen, wie z Durchsuchung und Beschlagnahme Protokolle oder Datenschutzgesetze sind für die Validierung der Integrität einer Untersuchung von entscheidender Bedeutung.

Ebenso wichtig ist die ethische Komponente, die sich häufig mit rechtlichen Fragen überschneidet. Die Einwilligung zum Zugriff auf ein System und zur Analyse desselben ist ein grundlegendes ethisches Anliegen. Unbefugtes Eindringen, selbst für eine Untersuchung, kann schwerwiegende Folgen haben ethische Dilemmata und kann auch rechtswidrig sein. Forensische Experten müssen immer im Rahmen entsprechender gesetzlicher Genehmigungen tätig sein, was in der Regel bedeutet, dass vor s. eine ausdrückliche Zustimmung oder ein Haftbefehl vorliegttarjede forensische Untersuchung durchführen.

Ein weiterer Eckpfeiler ethischer Praxis ist Objektivität. Ein forensischer Analyst sollte kein persönliches Interesse am Ergebnis einer Untersuchung haben. Dies ist für die Aufrechterhaltung der Glaubwürdigkeit der Ergebnisse von entscheidender Bedeutung, da Voreingenommenheit schnell eine gesamte Untersuchung untergraben kann. Objektivität stellt sicher, dass ein Analyst Fakten berichtet, unabhängig davon, welche Auswirkungen diese auf die beteiligten Parteien haben könnten, und stellt sicher, dass Gerechtigkeit das ultimative Ziel ist.

Transparenz und Dokumentation runden die ethischen und rechtlichen Anforderungen ab. Jeder Schritt des forensischen Prozesses sollte transparent und gut dokumentiert sein, um einer Überprüfung durch gegnerische Rechtsteams oder interne Audits standzuhalten. Dieser strenge Dokumentationsprozess hilft auch bei der Begutachtung durch Fachkollegen und ermöglicht anderen Experten auf diesem Gebiet, die Methoden und Schlussfolgerungen zu validieren, wodurch die Aussagekraft der Ergebnisse gestärkt wird.

7. Herausforderungen und Einschränkungen in der Computerforensik

Computerforensik ist zwar unglaublich leistungsfähig, birgt jedoch auch eine Reihe von Herausforderungen und Einschränkungen. Einer von ihnenost Ein drängendes Problem ist die schiere Menge an Daten, die forensische Experten durchsuchen müssen. Da die Speicherkapazitäten ständig steigen, kann die Menge der zu analysierenden Daten überwältigend sein. Dies macht den forensischen Prozess nicht nur zeitaufwändig, sondern erfordert auch erhebliche Rechenressourcen.

Auch der Aufstieg der Verschlüsselungstechnologien stellt eine erhebliche Hürde dar. Die Verschlüsselung trägt zwar hervorragend zum Schutz der Privatsphäre bei, macht die forensische Analyse jedoch äußerst kompliziert. Auch wenn ihnen leistungsstarke Algorithmen und Rechenwerkzeuge zur Verfügung stehen, ist die Entschlüsselung gesicherter Daten ein langsamer und mühsamer Prozess, der nicht immer erfolgreich ist. Forensische Analysten müssen in der Kryptografie immer einen Schritt voraus sein, um effektiv zu bleiben.

Ein weiteres Problem ist die zunehmende Verfeinerung der Techniken der Cyberkriminalität. Bösartige Schauspieler verbessern ständig ihre Methoden, um einer Entdeckung zu entgehen, und wenden dabei eine Vielzahl von Taktiken an, die von reichen Datenverschleierung auf die Nutzung dezentraler Netzwerke und anonymes Surfen. Um mit diesen Fortschritten Schritt zu halten, sind kontinuierliche Schulungen und Forschung erforderlich, wodurch forensische Analysten unter Druck gesetzt werden, ihre Fähigkeiten kontinuierlich zu aktualisieren.

Schließlich können Zuständigkeitsfragen die Angelegenheit oft erschweren. Im Zeitalter der globalisierten Kommunikation und Datenspeicherung wird die Gerichtsbarkeit zu einer Grauzone. Gesetze und Vorschriften zur Computerforensik können von Land zu Land unterschiedlich sein, was die internationale Zusammenarbeit erschwert. Die Bestimmung der Gerichtsbarkeit, unter die ein bestimmtes Beweisstück fällt, kann eine erhebliche logistische und rechtliche Herausforderung darstellen.

8. Zukünftige Trends und neue Technologien in der Computerforensik

Dank des rasanten technologischen Fortschritts entwickelt sich die Landschaft der Computerforensik ständig weiter. Einer von ihnenost Ein herausragender Trend ist die zunehmende Fokussierung auf Cloud-Forensik. Da immer mehr Daten in der Cloud gespeichert werden, müssen Forensiker ihre Methoden anpassen, um Beweise von diesen dezentralen Plattformen zu sammeln. Herkömmliche Datenerfassungstechniken reichen oft nicht aus, und es werden neuere, spezialisiertere Tools und Ansätze entwickelt, um diese Herausforderung zu bewältigen.

Ein weiterer bedeutender Wandel findet im Bereich der mobilen Forensik statt. Da Smartphones allgegenwärtig und immer ausgefeilter werden, sind sie häufig wichtige Beweisquellen bei strafrechtlichen und zivilrechtlichen Ermittlungen. Die einzigartigen Herausforderungen, die sie mit sich bringen – von unterschiedlichen Betriebssystemen bis hin zur verschlüsselten Datenspeicherung – erfordern eine ständige Anpassung der forensischen Methoden. Techniken wie die Live-Datenerfassung von mobilen Geräten gewinnen an Bedeutung und bieten einen Einblick in Echtzeit-Benutzeraktivitäten.

Auch künstliche Intelligenz (KI) und maschinelles Lernen beginnen sich durchzusetzen. Diese Technologien haben das Potenzial, verschiedene Aspekte der Datenanalyse zu automatisieren und sie schneller und effizienter zu machen. Vorausschauende Modellierung kann Ermittlern helfen, sich auf kritische Datenpunkte zu konzentrieren und die Menge der zu durchsuchenden redundanten Informationen zu reduzieren. Allerdings wirft der Einsatz von KI auch ethische Bedenken auf, insbesondere wenn es um Voreingenommenheit und Zuverlässigkeit geht und ein Gleichgewicht zwischen Automatisierung und menschlichem Fachwissen erforderlich ist.

Schließlich bringt das Aufkommen des Quantencomputings sowohl Herausforderungen als auch Chancen mit sich. Während seine Verarbeitungsfähigkeiten die Datenentschlüsselung revolutionieren und aktuelle Verschlüsselungsmethoden überflüssig machen könnten, könnte es auch neue, sicherere Möglichkeiten der Datenspeicherung bieten. Diese Dichotomie stellt eine neue Grenze dar, die forensische Experten bald bewältigen müssen, und die Vorbereitungen dafür sind bereits im Gange quantensichere kryptografische Algorithmen.

9. Schlussfolgerung und Empfehlungen

Die Computerforensik hat einen langen Weg zurückgelegt und sich von einer Nischendisziplin zu einem Eckpfeiler moderner strafrechtlicher und zivilrechtlicher Ermittlungen entwickelt. Mit der Weiterentwicklung der Technologie entwickeln sich auch die Methoden, Werkzeuge und Herausforderungen, mit denen forensische Experten konfrontiert sind. Obwohl die Fortschritte vielversprechend sind, erfordern sie auch eine anpassungsfähige, gebildete und ethisch verantwortungsvolle Gemeinschaft von Fachleuten, um sich in der sich ständig verändernden Landschaft effektiv zurechtzufinden.

Um mit diesem sich schnell entwickelnden Bereich Schritt zu halten, ist kontinuierliches Lernen unerlässlich. Es sollten akademische und berufliche Ausbildungsprogramme angestrebt werden, um neue Fähigkeiten zu erwerben und mit den neuesten Methoden auf dem Laufenden zu bleiben. Zertifizierungen von renommierten Organisationen können Forensikern dabei helfen, sich von der Masse abzuheben und ihre Kompetenzen zu bestätigen, was in einem so speziellen Bereich besonders wichtig ist.

Für Unternehmen ist die Investition in robuste forensische Tools und Infrastruktur keine Option, sondern eine Voraussetzung für die schnelle und genaue Durchführung von Untersuchungen. Ganz gleich, ob es sich um Hardware- oder Softwarelösungen handelt: Der Schlüssel zum Erfolg ist die Sicherstellung, dass Ihnen die richtige Technologie zur Verfügung steht. Darüber hinaus ist die Zusammenarbeit in verschiedenen Bereichen der Cybersicherheit, Datenanalyse usw. möglich Strafverfolgung kann einen ganzheitlicheren Ansatz bei Untersuchungen ermöglichen.

Schließlich sollten Ethik und Legalität niemals gefährdet werden. Die Einhaltung von Richtlinien, die Wahrung der Privatsphäre und die Einhaltung von Gesetzen sind nicht nur berufliche Anforderungen, sondern auch moralische Verpflichtungen. Die Nichteinhaltung könnte zu beeinträchtigten Untersuchungen und rechtlichen Konsequenzen führen, wodurch die Notwendigkeit der Integrität bei allen Vorgängen unterstrichen wird.

Einführung des Autors:

Vera Chen ist eine Datenrettungsexpertin in DataNumen, Inc., der weltweit führende Anbieter von Datenwiederherstellungstechnologien. Für weitere Informationen besuchen Sie www.datanumen.com €XNUMX